Du 21 au 24 octobre 2025, Cork, en Irlande, est redevenu un véritable paradis pour les hackers. Pwn2Own Ireland 2025, Organisé par Trend Micros Zero Day Initiative (ZDI), a attiré les meilleurs chercheurs en sécurité du monde avec de gros prix et une friandise très spéciale: Un million de dollars pour un exploit WhatsApp.

Alarme de spoiler: Ce million est resté intact à la fin. C'est tout de suite plus.

Qu'est-ce que Pwn2Own?

Si vous vous demandez: «Pwn2Own – qu’est-ce que c’est, s’il vous plaît?», voici le résumé: Pwn2Own est le championnat du monde des hackers éthiques. Des chercheurs en sécurité du monde entier se réunissent pour essayer de pirater en direct des appareils que nous utilisons tous au quotidien: Smartphones, gadgets de maison intelligente, imprimantes, systèmes NAS et bien plus encore.

La particularité: Les failles de sécurité qu'ils trouvent ne sont pas vendues sur le Darknet, mais sont signalées directement aux fabricants afin qu'ils puissent corriger leurs produits. Tout le monde a 90 jours pour combler les lacunes avant qu'elles ne soient rendues publiques. Gagnant-gagnant pour tous, sauf pour les cybercriminels.

Les chiffres parlent d'eux-mêmes

Après trois journées intenses, Pwn2Own Ireland s'est achevée en 2025 avec des chiffres impressionnants:

- $1.024.750 versés aux prix

- 73 vulnérabilités zero-day uniques découvert

- Des dizaines d'équipes du monde entier au départ

À titre de comparaison: L'année dernière, plus de 70 Zero Days ont été trouvés pour 1,07 million de dollars. L'événement de Cork s'est donc fermement établi en tant qu'événement de recherche sur la sécurité des consommateurs.

Jour 1: Un début parfait

Le premier jour s'est passé comme sur des roulettes, pas une seule démo ratée! Dans l'ensemble, $522.500 pour 34 bugs uniques distribués. Voici quelques faits saillants:

Le smashup SOHO: 100 000 dollars en une seule fois

L’équipe DDOS avec Bongeun Koo et Evangelos Daravigkas a tout de suite montré comment procéder. Ils n'ont pas seulement craqué un, mais deux appareils dans une attaque combinée: Le Routeur QNAP Qhora-322 et le Système NAS QNAP TS-453E. Et le meilleur? Ils utilisaient pour cela les mots et les lettres Huit bugs différents, Plusieurs injections incluses. Cette catégorie «SOHO Smashup» existe parce que beaucoup d’entre nous travaillent à domicile et que les cybercriminels peuvent précisément utiliser ces réseaux domestiques comme porte d’entrée dans les réseaux d’entreprise.

Qu'est-ce qu'une injection? Imaginez que vous tapez votre nom sur un site Web. Normalement, le système attend quelque chose comme «Max Mustermann». Lors d'une injection, vous introduisez à la place du code malveillant, qui est ensuite exécuté par le système, par exemple pour obtenir des données ou prendre le contrôle de l'appareil.

Résumé du livestream «Live from Pwn2Own Ireland: STAR Labs targeting the Sonos Era 300» du canal Trend Zero Day Initiative:

Le premier flux offre un aperçu du premier jour de la compétition de hackers Pwn2Own Ireland 2025. Dustin Childs, Head of Threat Awareness de la Trend Zero Day Initiative, anime l'événement. L'équipe de STAR Labs montre comment faire, le haut-parleur intelligent Sonos Era Exploiter avec succès.

L'équipe dispose d'un total de 30 minutes, divisées en trois essais de 10 minutes chacun. Déroulement en cas de succès: Si l'exploit réussit, l'équipe se rend dans une salle privée pour révéler la vulnérabilité (Disclosure Room). Les producteurs concernés sont ensuite consultés pour poser des questions.

Résultat: L'attaque était succès et a été rapidement confirmé

Imprimantes, invités indésirables sur le réseau

Plusieurs équipes se sont occupées des imprimantes, presque les risques de sécurité sous-estimés dans chaque bureau. STARLabs a craqué le Canon imageCLASS MF654Cdw avec un overflow tampon basé sur le tas et encaissé $20.000.

Qu'est-ce qu'un Buffer Overflow? Un tampon est comme un verre d'eau. Un buffer overflow se produit lorsque vous essayez d'y verser plus d'eau que nécessaire. Pour les logiciels, cela signifie: Vous mettez plus de données dans une zone de stockage que celle-ci ne peut réellement traiter. Les données excédentaires «débordent» dans les zones de stockage voisines et, si vous êtes habile, vous pouvez prendre le contrôle du programme. Dans le cas d'un Basé sur le tas Buffer Overflow se produit dans une zone de stockage spéciale appelée «Heap», où les programmes stockent dynamiquement des données.

Smart Home, dumb Security?

Le Philips Hue Bridge, le contrôleur d'éclairage intelligent de nombreux foyers, n'a pas non plus passé une bonne journée. L'équipe ANHTUD a utilisé quatre bugs différents; dont plusieurs overflows et un OOB Read $40.000 à s'enfoncer.

Qu'est-ce qu'un OOB Read? OOB signifie «Out-of-Bounds», c’est-à-dire en dehors des frontières. Imaginez une bibliothèque avec 10 compartiments. Un OOB Read est comme si un programme essayait le 11. Lire un livre alors qu'il n'existe pas. Au lieu de cela, il lit toutes les autres données de la mémoire qui n'ont rien à y chercher. Cela permet souvent d'espionner des informations sensibles.

Jour 2: Samsung Galaxy S25 tombe

Le deuxième jour a apporté d'autres $267 500 pour 22 Zero-Days uniques. Le point culminant absolu:

Samsung Galaxy S25 piraté

Ken Gannon du Mobile Hacking Lab et Dimitrios Valsamaras de l'équipe Summoning ont montré une impressionnante chaîne d'exploits avec 5 bugs différents, pour adopter le tout nouveau Samsung Galaxy S25. Récompense : $50.000 et 5 Master of Pwn Points.

Mais qu'ont-ils fait exactement? Les détails sont encore sous clé, mais avec de tels hacks de smartphones, il s'agit souvent de surmonter plusieurs barrières de sécurité l'une après l'autre: D'abord trouver un bug pour pouvoir exécuter du code, puis contourner le contrôle des droits pour accéder au système, et enfin débloquer d'autres mécanismes de protection pour obtenir un accès complet.

Le QNAP dans le viseur

Le QNAP TS-453E, un système NAS (Network Attached Storage) populaire, a été attaqué à plusieurs reprises. Particulièrement intelligent: Chumy Tsai de CyCraft Technology a utilisé une seule Injection de code, pour y avoir accès. Lors d'une injection de code, un code malveillant est introduit dans un système, qui est ensuite exécuté par le système lui-même. Ce serait comme si vous donniez à quelqu'un une note avec un ordre et que la personne l'exécute sans se demander si l'ordre est dangereux.

Synology DS925+ craqué: $20 000 pour une chaîne de bugs

Un succès exceptionnel Le Trong Phuc (chanze@VRC) et Cao Ngoc Quy (Chino Kafuu) de l'équipe Cyber Force de Verichain. Ils ont adopté le système populaire Network Attached Storage (NAS) Synology DS925+ dans le viseur. Les appareils NAS sont au cœur du stockage des données dans de nombreux foyers et petites entreprises, une attaque contre eux est donc particulièrement critique.

L'équipe a profité d'un raffinement Chaîne de deux vulnérabilités uniques. Cette chaîne comprenait un Bypass d'authentification.Ils ont donc pu contourner le contrôle de sécurité et leur ont finalement permis d'exécuter du code avec les privilèges les plus élevés (en tant que root) sur le système. Pour cet exploit complexe, ils ont obtenu $20.000 l'argent du prix; et 4 points Master of Pwn.

QNAP TS-453E: Un seul exploit suffit pour l'accès root

Un système NAS qui QNAP TS-453E, a été adoptée par Chumy Tsai (CyCraft Technology) compromis avec succès. Contrairement à ses collègues de Verichains, Chumy Tsai n'avait besoin que d'une seule pièce, unique en son genre. Vulnérabilité d'injection de code, Pour casser l'appareil.

Cette preuve fructueuse de la faiblesse a également été $20.000 et 4 points Master of Pwn Récompensé. Les exploits réussis des deux grandes marques Synology et QNAP soulignent la nécessité de Mettre à jour les systèmes NAS en temps opportun, dès que les correctifs des fabricants sont disponibles.

Phillips Hue Bridge: Collision avec la concurrence

Dans le domaine de la maison intelligente Rafal Goryl de PixiePoint Security Un exploit de Phillips Hue Bridge, l'unité de commande centrale pour les systèmes d'éclairage intelligents populaires.

Bien que l'attaque ait été couronnée de succès, il s'est avéré que les vulnérabilités qu'elle utilisait étaient déjà présentes dans une Collision avec un message précédent debout. Cela signifie qu'une autre équipe de chercheurs avait déjà signalé le même écart plus tôt. Néanmoins, son travail a été reconnu: Il a reçu $10.000 ainsi que 2 points Master of Pwn.

Jour 3: La grande finale

Le dernier jour avait tout: Succès, collisions (lorsque plusieurs équipes trouvent le même bug) et grande déception WhatsApp.

Encore plus de piratage Samsung

Interrupt Labs a montré une fois de plus que le Galaxy S25 n'est pas incassable. Avec un Improper Input Validation Bug Ils ont pris le contrôle de l'appareil et ont même activé la caméra et le suivi de l'emplacement. Encore une fois $50.000 L'admiration de tous les côtés.

Qu'est-ce que Improper Input Validation? Validation signifie «vérification». Lorsqu'une application reçoit des entrées (par exemple, lorsque vous remplissez un formulaire), elle doit vérifier si les entrées ont du sens et sont sécurisées. En cas de validation «improper», c’est-à-dire insuffisante, l’application ne le fait pas correctement. Les pirates peuvent alors faire des entrées que le programme n'attend pas, causant ainsi des erreurs qui peuvent être exploitées.

Les Olympiades de l'Imprimante

Team Neodyme a craqué une imprimante Canon MF654Cdw avec un Integer Overflow.

Qu'est-ce qu'un overflow intégral? Un entier est un nombre entier. Les ordinateurs stockent les chiffres dans un espace limité. Imaginez un compteur kilométrique mécanique dans la voiture qui ne peut compter que jusqu'à 99 999 km. Que se passe-t-il si vous parcourez le 100 000e kilomètre? Il revient à 00.000. C’est exactement ce qui se produit avec un overflow intégral, le nombre devient si grand qu’il «se renverse» et devient soudainement petit (ou négatif). Les hackers habiles l'utilisent pour contourner les mécanismes de sécurité.

Mais le point culminant absolu? Interrupt Labs a chargé après leur hack réussi Doom sur une imprimante Lexmark, modèle CX532adwe.

Oui, j'ai bien lu. Le légendaire jeu vidéo Doom sur l'écran d'une imprimante. Bien que vous ne pouviez pas jouer, le seul fait qu'il était possible de charger cela montrait un contrôle total sur l'appareil.

Caméras de surveillance non sécurisées

David Berard de Synacktiv s'est Caméra de sécurité Ubiquiti AI Pro et a réussi à les prendre en charge, y compris, bien sûr, une démonstration avec «Baby Shark» sur l’écran. $30.000 pour cette performance.

Un exploit intéressant a également été présenté par namnp de Viettel Cyber Security. Il a utilisé une crypto bypass + heap overflow contre le pont Phillips Hue. Cela lui a apporté $20,000 et 4 points Master of Pwn un.

L'éléphant dans la pièce: Le retrait de WhatsApp

Passons à la partie la plus passionnante de l'événement: L'histoire d'un million de dollars qui ne s'est pas concrétisée.

Les antécédents

Meta, la société derrière WhatsApp, était co-sponsor de l'événement et avait promis une récompense juteuse: Un million de dollars pour un exploit WhatsApp Zero-Click avec exécution de code. Zero-Click signifie: L'attaque fonctionne sans que la victime n'ait à appuyer sur un seul bouton ou à cliquer sur un lien. Ces exploits sont la classe reine parce qu'ils sont les plus dangereux.

À titre de comparaison: L’année dernière, «seulement» $300.000 pour un tel exploit et personne n'en avait. Méta se dit: «Bien, peut-être que le prix est trop bas. Faisons-en un million!»

Que s'est-il passé avec l'équipe Z3?

L'équipe Z3, avec un chercheur nommé Eugene, s'était inscrite pour cette tentative. Toute la communauté attendait avec impatience. Un exploit WhatsApp Zero-Click aurait été absolument flagrant. WhatsApp est utilisé par plus de 3 milliards de personnes dans le monde.

Le retrait

Le dernier jour, la déception: L'équipe Z3 a retiré sa candidature. Pas de démo, pas de million de dollars, pas de détails. Au lieu de cela, ils ont décidé de clarifier leurs recherches directement et en privé avec les analystes ZDI et l'équipe d'ingénierie de Meta.

Qu'y a-t-il derrière tout ça?

Après l'événement, plus de détails ont été révélés, ce qui complique la situation:

Selon WhatsApp, les bugs signalés par l'équipe Z3 Peu de risques et Non utilisable pour l'exécution de code. Un porte-parole de WhatsApp a déclaré: «Nous sommes déçus que l’équipe Z3 se soit retirée de Pwn2Own parce qu’elle n’avait pas d’exploit opérationnel.»

D'un autre côté, Eugene de l'équipe Z3 affirme: qu'il avait tout à fait un exploit fonctionnel et qu'il préférait le divulguer en privé pour des raisons personnelles, au lieu de le manifester publiquement à Pwn2Own. Il dit qu'il veut protéger son identité.

Les questions restent

L'équipe Z3 a-t-elle eu un exploit de million de dollars ou non? La vérité est probablement quelque part entre les deux:

- Option 1: Ils avaient trouvé des bugs intéressants, mais pas un exploit complet Zero-Click RCE (Remote Code Execution) qui aurait valu le million. Peut-être étaient-ils proches, mais pas assez proches.

- Option 2: Ils avaient un exploit fonctionnel, mais préféraient suivre un chemin privé pour des raisons stratégiques, personnelles ou professionnelles. Peut-être pour maintenir une meilleure relation avec Meta ou pour se positionner pour de futurs programmes de primes aux bugs?

- Option 3: L'exploit a fonctionné en partie, mais pas assez fiable pour une démonstration en direct sous la pression du temps.

Ce que nous savons à coup sûr: Les deux bugs signalés n’étaient donc pas particulièrement dangereux, selon Meta «low-risk». Cela suggère que l'exploit complet, s'il existait, n'était pas entièrement partagé, ou qu'il n'existait pas du tout.

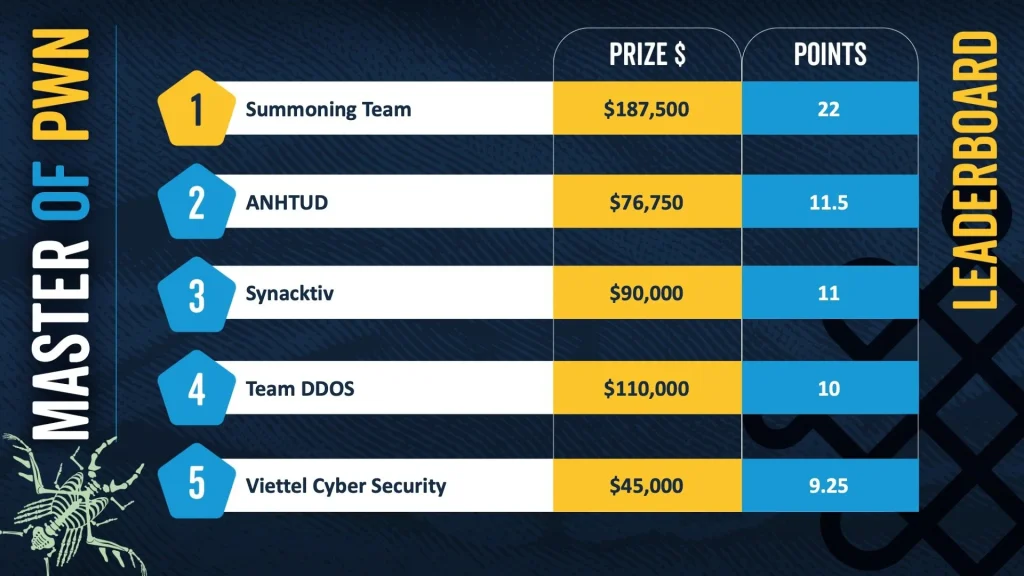

Master de Pwn: L'équipe Summoning triomphe

A la fin de l'événement, il était clair: Le Summoning Team (Sina Kheirkhah, McCaulay Hudson, Dimitrios Valsamaras et Enrique Castillo) a remporté le titre de «Master of Pwn» de la Coupe du monde non officielle des hackers.

L'équipe a marqué des points dans plusieurs catégories:

- Les appareils Synology fissurés

- Caméras de surveillance prises

- Systèmes de maison intelligente piraté

- Impliqué dans le Samsung Galaxy S25

Votre prix? Un trophée chic, un wearable (une sorte de veste spéciale ou similaire) et 65 000 points de récompense ZDI, ce qui signifie le statut Platinum instantané l'année prochaine.

Qu'est-ce que tout cela signifie pour nous?

La bonne nouvelle: Les 73 vulnérabilités détectées sont désormais corrigées. Les fabricants ont 90 jours pour publier les mises à jour avant que les détails ne deviennent publics. Cela signifie que vos appareils seront plus sûrs. Que devez-vous faire pour cela? Installez les mises à jour.

La mauvaise nouvelle: Pour chaque faille trouvée sur Pwn2Own, il y en a probablement dix autres que personne n'a encore découvertes. Ou pire: Ils sont déjà exploités par les cybercriminels.

Principaux plats à emporter

Pour les utilisateurs finaux:

- Installer les mises à jour dès qu'elles sont disponibles

- Mettre également à jour régulièrement les appareils «ennuyeux» tels que les imprimantes et les systèmes NAS

- Les appareils domestiques intelligents ne fonctionnent pas sur le même réseau que vos ordinateurs importants (si possible)

- Pour les smartphones: Les derniers modèles ne sont pas automatiquement plus sûrs comme l'a montré le Galaxy S25

Pour le monde de la technologie:

- Pwn2Own montre que même les grands joueurs comme Samsung et Meta ont encore beaucoup à faire

- Le million de dollars WhatsApp Bounty reste, peut-être la prochaine fois?

- La sécurité est un jeu de chat et de souris qui ne se termine jamais

perspectives

Les prochain Pwn2Own aura lieu à Tokyo du 21 au 23 janvier 2026 au lieu de. Il s'agit de la sécurité automobile. Voyons si quelqu'un peut pirater une voiture Tesla là-bas (oui, Tesla est à nouveau sponsor).

D'ici là: Restez en sécurité, installez vos mises à jour et si un jour vous entendez une imprimante jouer à «Baby Shark» sans que vous le vouliez, vous savez maintenant que ce n’est pas seulement un fantôme dans l’appareil, mais peut-être un chercheur en sécurité qui s’est amusé.

TL:DR

Montant total du prix: $1.024.750

Trouvé Zero-Days: 73

Exploits WhatsApp d'un million de dollars: 0 (malheureusement)

Versions de Doom jouées sur les imprimantes: Au moins 1

Et c’était Pwn2Own Ireland 2025, où les pirates informatiques montrent que même vos appareils «intelligents» ne sont parfois pas aussi intelligents qu’ils le pensent.