Topp, Du willst also die aktuelle Server Version ausprobieren. Kein Problem, dann fangen wir mal zusammen an.

Optionen hast Du dafür diverse; Du kannst entweder direkt die ISO Datei bei Microsoft laden (diverse Sprachen verfügbar), Du kannst dir dort auch ein fertiges VHD Image ziehen dass dann in deinem Hypervisor läuft (nur Englisch) oder aber Du schaust dir das ganze gar nicht erst onPrem an sondern direkt komplett in der Azure Cloud von MS an, die Details dazu sind schön im AzureMarketplace beschrieben.

Eins haben aber all diese Versionen gemeinsam, nämlich die zeitliche Beschränkung dieser Versionen auf 180 Tage. Wer früher schon mal Eval-Versionen geladen hat kennt das. Zusätzlich muss diese Installation auch innerhalb der ersten 10 Tage aktiviert werden, ansonsten fährt die Instanz einfach runter. Sollte man auch im Hinterkopf haben.

Gut, genug rum geeiert, los gehts:

Schritt 1: Installation mit der ISO

Starte deinen Hypervisor oder erstelle dir mit der ISO Datei und Rufus oder Ventoy einen startfähigen USB Stick um die Testversion auf deiner Wunschhardware zu installieren.

Sobald die Bootsequenz durchgelaufen ist geht die Installation los. Im Fall der ISO Installation kannst Du die Sprache auswählen und das Tastaturlayout, darfst die Microsoft AGB lesen und akzeptieren und zum Abschluss noch noch wählen ob die Standard oder Datacenter Installation gewählt werden soll, das wars dann auch schon.

Direkt im Anschluss startet der Installer, wenn Du über Hyper-V gehst kannst Du dann noch die zukünftige Auflösung des virtuellen Deskops wählen und ein Administator-Kennwort vergeben und dann bist Du schon mitten drin in der Konfiguration des Systems.

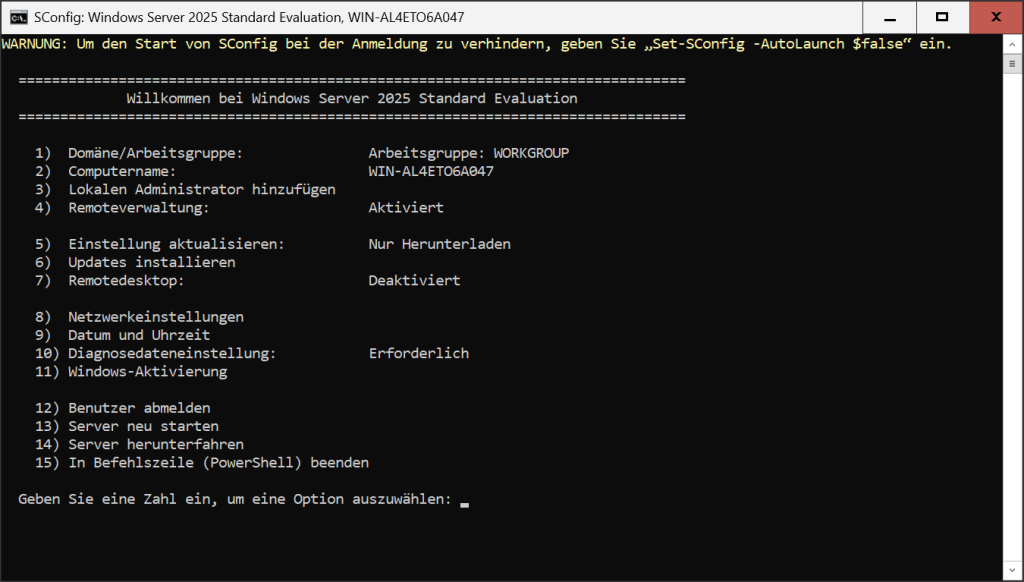

Falls ihr übrigens die grafische Oberfläche benötigt, – was anfangs durchaus hilfreich sein kann wenn man den Server nicht über einen anderen remote administriert, wählt bei der Installation bitte die Standard oder Datacenter Version mit dem Zusatz (Desktopdarstellung). Die braucht für die Installation zwar mehr Platz und im Betrieb auch mehr Ressourcen, sieht an der Stelle dann aber dafür auch so aus:

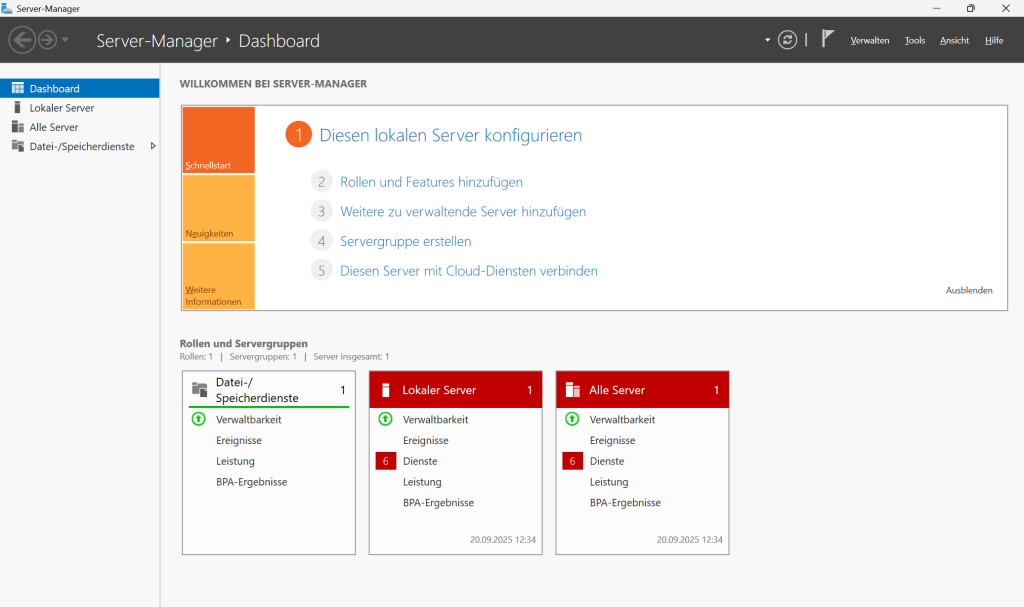

Gut, das ganze läuft also erst einmal. Another Job well done? Naja, noch nicht ganz, „bissl fehlt noch“ zum glücklich sein. Die wilden Warnmeldungen die ihr übrigens in den Bereichen „Lokaler Server“ und „Alle Server“ seht könnt ihr komplett ignorieren, während dem Setup werden die wie von Zauberhand nach und nach alle ganz von selbst verschwinden. 😉

Im nächsten Schritt würde ich empfehlen Treiber ins System einzupflegen, die die Performance erhöhen. Sagen wir mal ihr seit auf einem Windows Hostsystem unterwegs und habt über Hyper-V diesen Server aufgesetzt, dann werdet ihr aller Wahrscheinlichkeit nach auch bereits die passenden Treiber bei der Installation des Systems bekommen haben. Trotzdem kann ein Blick in den Gerätemanager nicht schaden. In der GUI im Server Manager Dashboard dass nach dem Start auf eure Eingabe wartet geht ihr oben rechts unter Tools, dort findet ihr die alt bekannte „Computerverwaltung“ und darunter den Gerätemanager.

Alternativ geht aber auch Windows Taste + X oder rechte Maus auf Windows Startknopf und dort im Dropdown den Eintrag auswählen oder Win + R und devmgmt.msc eingeben, alle Optionen bringen euch ans gleiche Ziel. Die ganz harten können aber auch in der grafischen Oberfläche erst auf das Startsymbol klicken, dann Einstellungen auswählen, dort in den linken Reiter System und ganz runter scrollen um als letzte Option unten den Gerätemanager starten. You do you. 😉

In einer idealen Welt sind da bereits alle Treiber vom Hostsystem durchgereicht worden, (außer ihr wollt einen bestimmten, evtl. performanteren nutzen) und ihr habt hier nichts weiter zu tun.

Wer jetzt aber beispielsweise das ganze unter Proxmox aufgesetzt hat, sollte als erstes den VirtIO Treiber installieren, auch die QEMU Guest Agents machen Sinn, evtl sogar noch VirtIO Guest Tools. Wer dem System direkt Internetzugriff erlaubt hat kann auch direkt aus der VM raus den Download anwerfen. (Best Practice auf dem Server zu surfen ist dass aber nicht!) Läuft euer System mit Unterbau VMware dann eben entsprechend die VMware Tools, bei Einsatz von Nutanix greift ihr wieder auf die VirtIO Treiber Suite zurück.

So, sagen wir mal Treiber machen wir einen Haken dran.

Jetzt könnte man (sofern schon eine Internetverbindung besteht) auch mal eben noch Updates installieren lassen. Falls nicht, kein Thema, schauen wir später nochmal drauf. Weiter geht es mit der Basiskonfiguration des Servers.

Schritt 2: Server als DC in absoluter Basiskonfiguration

Wir starten im Dashboard des Server Managers, was wir auf alle Fälle brauchen ist ein anständiger Name, damit wir das System später im Zoo wieder finden können, eine statische IP Adresse und Basisnetzwerkkonfiguration. Dazu gehen wir links auf „Lokaler Server“ unter dem Menü oder auf den prominenten Text „Lokaler Server konfigurieren dass ihr im Dashboard als erste Option seht. Dort klicken wir auf den Computernamen und ändern diesen. Den für die Übernahme nötigen Neustart verschieben wir aber erst einmal, vorher geht es weiter unten im gleichen Fenster bei „Ethernet“. Dort legen wir eine statische IPv4 Adresse fest, deaktivieren für unser Testsetup der Bequemlichkeit halber auch gleich noch IPv6 und geben als DNS Server eben die obige IPv4 auch an, dass konfigurieren von festen Adressen brauchen wir später um das System als Domain Controller hochstufen zu können.

Jetzt können wir den Neustart durchführen, über einen Ping in der Kommandozeile fix gegenchecken ob wir das Gateway und eine externe Adresse erreichen können, beispielsweise mit ping 8.8.8.8 einen der Google DNS Server. Wenn dass klappt gehts weiter.

Als nächstes gehen wir im Dashboard oben rechts auf „Verwalten“ und wählen dort „Rollen und Features hinzufügen“. Im folgenden Fenster wählen wir Rollenbasierte oder Featurebasierte Installation aus (sollte die Vorauswahl sein) klicken weiter, wählen im nächsten Fenster unseren Server aus (der jetzt einen anständigen Namen hat, wenn ihr oben alle Schritte mitgemacht habt.

Im nächsten Fenster seht ihr dann die Rollen die ihr auf diesem Server installieren könnt. Wir brauchen erst einmal die „Active Directory Domänendienste“ sowie den „DNS Server“ Den Rest klickt ihr mit weiter durch bis am Ende unten rechts Installieren verfügbar ist. Da dann nochmal drauf und los gehts. Je nach Hardware darunter kann dass paar Minuten dauern, sobald die Installation dieser Rollen abgeschlossen ist meldet euch das System die erfolgreiche Installation und ihr könnt mit „schließen“ bestätigen.

Ab diesem Moment habt ihr im Dashboard zwei neue Einträge, einmal die AD DS, sprich die ActiveDirectory Domänendienste sowie den eigentlichen DNS Bereich. Zusätzlich gibt es jetzt aber auch eine Warnmeldung, nämlich oben rechts die besagt dass es erforderlich ist, den Server auf DomainController hochzustufen.

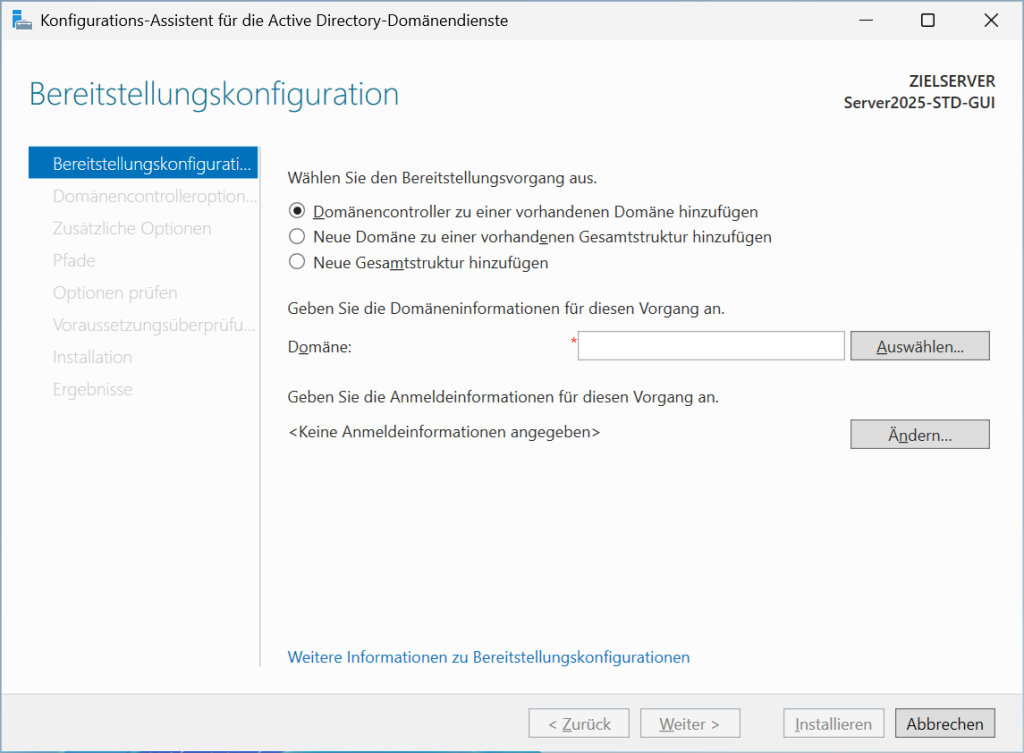

Das klickt ihr an und im folgenden gibt es dann die Auswahlmöglichkeiten entweder den Server in eine bestehende Domäne einzubinden:

Das einzige was ihr da auswählt wäre „Neue Gesamtstruktur hinzufügen“ und eine Domäne zu vergeben. heimnetz.local oder home.lan wären für eine Testumgebung okay, solltet ihr direkt ein Produktivsystem aufsetzen gebt entsprechend gern eure echte Domain dort an. Wer sich dazu weiter einlesen will, bitte hier abbiegen.

Die folgenden Optionen könnt ihr prinzipiell für eure Testumgebung komplett auf Standard belassen und euch einfach wieder weiter zur Installation durchklicken, – nein, halt, 1x müsst ihr noch ein zusätzliches DSRM-Passwort vergeben, dass ihr für die Verzeichnisdienst-Wiederherstellung benötigt. Was das genau ist haben die infrastrukturhelden.de schön erkärt. Auch die folgende Warnmeldung zum DNS könnt ihr hier ignorieren. Sobald die Installation startet will auch das System selbst 1x neu gestartet werden, die „Beförderung“ kann auf älterer Hardware durchaus einige Minuten dauern, habt da einfach etwas Geduld.

Nach der Installation werdet ihr als erstes eine Änderung am Anmeldebildschirm sehen, denn jetzt müsst ihr nicht mehr nur euer Kennwort eingeben, sondern erst den Benutzernamen und zusätzlich gibt es jetzt ein drittes Feld in dem ihr festlegt an welcher Domäne ihr euch anmelden wollt.

Herzlichen Glückwunsch, der neue DC läuft jetzt! Ein paar Worte zu Best Practice würde ich an der Stelle aber gleich noch hier lassen wollen. Auch wenn es bequem erscheint jetzt diesen DomainController noch lustig mit Diensten vollzupacken, weil ja eh schon eine komplette Umgebung eingerichtet ist, kann man davon nur drigend abraten. Der Grund ist relativ simpel. Wenn irgendwann einmal etwas mit dem DC sein sollte und ihr ihn offline nehmen müsst wären alle anderen Dienste ebenfalls nicht mehr verfügbar die ihr darauf bereitgestellt habt. Generell würde man so ein System übrigens redundant aufbauen, um sicher zu stellen dass immer mindestens einer auch wirklich verfügbar ist. – In unserem Testsetup zum ausprobieren nicht zwingend nötig, behaltet es aber im Hinterkopf wenn ihr ein Produktivsystem aufsetzt!

Hier bei den Jungs von nt4admins.de werden sehr schön einige dieser Probleme erklärt. Die gehen sogar noch einen Schritt weiter und empfehlen den DC selbst ausschließlich BareMetal zu installieren, da insbesondere die Performance in einem virtuellen Setup leidet wenn durch die DC Rolle beispielsweise um Datenverlust zu vermeiden der Schreibcache deaktiviert wird.

Wenn wir uns jetzt die DNS Konfiguration mal anschauen gehen, (am einfachsten über Windows Taste und der Eingabe von dns) werdet ihr im sich öffnenden DNS-Manager unter anderem eure Forward und Reverse Lookupzonen finden. In der Forward Zone ist euer Server zu finden, die Reverse ist zu Beginn noch leer. Alle Details über DNS sind super bei learn.microsoft.com beschrieben, falls ihr da einen deep dive braucht. Ganz grob löst Forward euren Servernamen nach IP Adresse auf und Reverse eben Adresse zu Name.

Was wir hier jetzt wollen ist eine neue Reverse Lookup Zone einrichten. Dazu klicken wir diese mit der rechten Maustaste an und wählen „Neue Zone“ aus. Wir wollen eine neue Primäre Zone und diese soll auch im AD gespeichert werden. Wenn ihr bisher den DC nicht wie oben beschrieben eingerichtet habt, wird dass nicht klappen, dann bitte erst einmal wieder hoch scrollen.

Alle anderen können sich durchklicken, bei der Einrichtung des ersten DC in der Domäne passt auch die nächste Einstellung „Auf allen DNS-Servern die auf Domänencontrollern in dieser Domäne ausgeführ werden (mittlere Option). Später werden wir dann für den redundanten DC hier was anpassen.

Im nächsten Schritt wählen wir IPv4 aus und geben die ersten 3 Bereiche unseres vorher festgelegten Netzwerksegments als Netzwerk-ID an. Das System übersetzt dass dann automatisch unten in die neue Reverse Lookup-Zone. Auch hier kann ich wieder learn.microsoft.com empfehlen, wenn ihr zu dem Thema mehr Input sucht.

Gut, jetzt richten wir das System noch so ein, dass es automatisch auch externe DNS Server anfragen kann wenn außerhalb dieses Heimnetzes geroutet werden muss, dafür klicken wir im DNS Manager links in der Baumstruktur einfach den Servernamen mit der rechten Maustaste an und wählen fast ganz unten „Eigenschaften“. Im Tab „Weiterleitungen“ könnt ihr jetzt einen bei euch im Netz befindlichen DNS Server angeben, wenn ihr zB. Technitium, AdGuard oder PiHole selbst hostet, ansonsten tut es auch der Cloudflare oder Google DNS, respektive 1.1.1.1 oder 8.8.8.8. Auch andere könnten da in Frage kommen, Details beantwortet euch bei Interesse aber gern auch ein kurzer Heise.de Artikel oder eine Google Suche.

Gut, wieder ein Schritt weiter. Je nachdem wie lang euer Server jetzt läuft, ist vermutlich nun auch im Dashboard alles „grün“.

Schritt 3: Clients in die Domäne einbinden.

Und weiter gehts…

Jetzt möchten wir einen Client in die Domäne einladen, dazu braucht dieser zum einen ein Konto mit dem er sich anmelden darf und zum anderen eine Änderung an der Konfiguration des Systems um sich in Zukunft dann auch an der Domäne anstatt lokal oder per Microsoft Konto auf dem Rechner anzumelden.

Wir starten also auf dem DC in dem wir ein Konto erstellen. Das geht im Server-Manager Dashboard oben rechts am bequemsten unter „Active Directory Benutzer und Computer“ Wählt im sich öffnenden Fenster links „Users“ aus und klickt dann mit rechter Maustaste erst „Neu“ und im Untermenü dann „Benutzer„. In der Eingabemaske müsst ihr dann mindestens den Namen vergeben als auch den Benutzeranmeldenamen. Eure Domäne ist bereits vorausgewählt. Wenn also Max Muster sich in Zukunft mit dem Benutzernamen maxmuster anmelden soll sind dass eure Mindestangaben.

Danach klickt ihr den Benutzer im rechten Fenster doppelt oder wählt die Eigenschaften per Rechtsklick. Damit der Benutzer sich mit seinem Remote-Desktop über den DC einwählen darf müssen noch zwei Änderungen vorgenommen werden. Zum einen muss er Mitglied einer Gruppe werden, die Remotedesktop erlaubt ist, das können wir erstmal im Reiter „Mitglied von“ lösen in dem wir dort die Gruppe „Remotedesktopbenutzer“ dem Konto zuweisen. Klickt dazu auf „Hinzufügen“ schreibt dann ins Suchfeld Remotedesktopbenutzer und klickt auf „Namen überprüfen“.

Zum anderen wählen wir im Reiter „Einwählen“ noch die Netzwerkzugriffsberechtigung „Zugriff gestatten“ aus. Das ist schon alles.

Jetzt kann sich der neue Benutzer Max Muster mit Benutzernamen maxmuster an der Domäne anmelden. Wie macht der das? Gute Frage. Wir loggen uns lokal auf dem Clientrechner ein, gehen über die Windows-Taste und Text „Computername“ dann scrollen wir ein Stück runter bis zu Verwandte Links und klicken dort auf „Domäne oder Arbeitsgruppe. Im folgenden Fenster können wir dann in der untersten Option von „Arbeitsgruppe“ auf „Domäne“ umstellen. Die Bezeichnung muss die sein, die ihr bei der Einrichtung am DC gewählt habt. Wenn ihr das nicht mehr wisst, schaut im Dashboard unter „Diesen lokalen Server konfigurieren“ da steht es als zweiter Eintrag links oben.

Sobald ihr die Eingabe gemacht habt, verlangt Windows eine Anmeldung als Administrator des Domain Controllers, ihr müsst also einmalig die Zugangsdaten des DC Admin eingeben um der Domäne beitreten zu dürfen. Das System verlangt danach einen Neustart und ab da könnt ihr (links unten) den Benutzer wechseln und euch am Client über die Domäne mit euren am DC konfigurierten Benutzerdaten einloggen.

So, dass war das allernötigste in der grafischen Oberfläche für einen Domänencontroller unter Windows 2025 Server.