Pour plus de précisions:

Ce n'est pas un sprint, c'est un sprint!

Atteindre quelque part entre 92 et 99% La sécurité du réseau domestique n'est pas une réussite unique, mais un processus continu. Le paysage numérique est en constante évolution, de nouvelles menaces émergent et des vulnérabilités logicielles sont continuellement découvertes. Par conséquent, une attitude de vigilance et d'adaptation constante est essentielle.

La nécessité de cet examen et de cet ajustement continus peut être comprise comme le «calibrage (après) continu» dans la sécurité du réseau domestique. Les concepts de l’assurance de la qualité et du Lean Six Sigma, qui parlent d’«amélioration continue» et d’«évaluation régulière», soulignent que la sécurité n’est pas un état statique. Tout comme l'étalonnage continu garantit la précision en métrologie, la sécurité du réseau domestique doit être constamment réévaluée et adaptée pour suivre l'évolution des menaces.

Une approche «Set it and forget it» est insuffisante; 99% Atteindre et maintenir c'est la devise.

Les mises à jour logicielles sont l'épine dorsale de la sécurité moderne. Qu'il s'agisse d'un micrologiciel, d'un système d'exploitation, d'un navigateur ou d'une application, des failles de sécurité sont régulièrement détectées et des mises à jour, des correctifs et des mises à niveau sont régulièrement fournis. – L'un ou l'autre se demande maintenant, n'est-ce pas tout simplement d'autres noms pour la même chose? La réponse est un jein clair. ⁇

- Patches :

- Résoudre des erreurs spécifiques ou des failles de sécurité.

- Sont généralement petits et rapides à installer.

- Ils sont souvent publiés à court terme pour résoudre des problèmes critiques.

- Exemple : Un correctif qui corrige une vulnérabilité dans un navigateur Web.

- Mises à jour:

- Comprend généralement des corrections de bugs, des améliorations des performances et des améliorations mineures des fonctionnalités.

- Peut être publié régulièrement, par exemple mensuellement ou trimestriellement.

- Peut inclure à la fois des correctifs et de nouvelles fonctionnalités.

- Exemple : Une mise à jour qui améliore les performances d'un jeu et ajoute un nouveau personnage.

- Mises à niveau:

- Il s'agit d'un changement majeur de version, souvent d'une version majeure à l'autre (par exemple, de Windows 10 à Windows 11).

- Il peut s'agir de nouvelles fonctionnalités, d'une interface utilisateur remaniée et éventuellement d'améliorations des performances.

- Ils nécessitent souvent plus de planification et de préparation, car ils peuvent apporter des changements majeurs.

- Exemple : Une mise à niveau vers une nouvelle version d'un logiciel de CAO qui offre de nouvelles fonctionnalités de modélisation et une interface utilisateur améliorée.

D’accord, compris jusqu’à présent – et comment procéder maintenant, car il y a beaucoup trop d’endroits où il faudrait vérifier s’il y a quelque chose de nouveau? Oui, bien sûr. Encore un Jein clair!

- Importance des mises à jour automatiques: De nombreux appareils et applications offrent la possibilité d'installer automatiquement des mises à jour de micrologiciels ou de logiciels. Cette fonction doit impérativement être activée. Elle garantit que les failles de sécurité connues sont comblées le plus rapidement possible, sans intervention manuelle de l'utilisateur.

- Essais manuels: Malgré l'automatisation activée, il est conseillé de vérifier manuellement régulièrement (par exemple tous les mois) si des mises à jour ont effectivement été installées et si de nouvelles versions sont disponibles. Ceci est particulièrement important car les mises à jour automatiques ne fonctionnent pas toujours correctement ou pourraient être bloquées par certaines configurations.

- Vérification des paramètres de sécurité: En plus des mises à jour du micrologiciel, les paramètres doivent être vérifiés périodiquement. Cela garantit qu'aucune modification involontaire n'a été apportée (par exemple par des logiciels malveillants ou un accès non autorisé) et que toutes les fonctions de sécurité sont toujours configurées de manière optimale. Les logs peuvent également vous aider. Mais en savoir plus plus ci-dessous.

Je le répète avec insistance: «Set it and forget it» ne suffit pas, ou pour reprendre les termes de Mark Twain:

L'amélioration constante est meilleure que la perfection retardée.

Updating pour les paresseux? Avec plaisir!

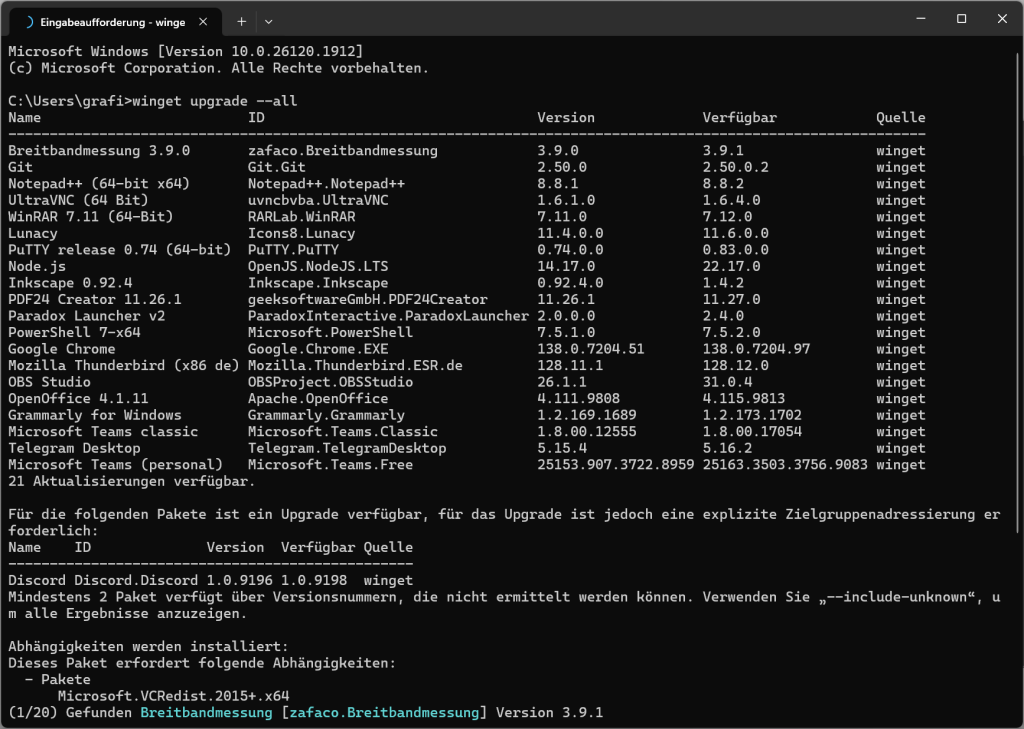

Sous Windows 10 et versions ultérieures, il existe un outil assez pratique pour maintenir à jour les applications installées, les services intégrés et les applications.

Il est accessible via la ligne de commande standard, que vous pouvez lancer par exemple via le bouton Windows + texte cmd et la commande ci-dessous.

Vous pouvez également trouver cmd dans le menu Étoile si vous recherchez la ligne de commande ou l'invite de commande. Et qui ne veut pas du tout dans le menu Démarrer va directement sur le chemin de l'.exe sous %Windir%\system32\cmd.exe

Ce qui fonctionne aussi, c’est d’écrire WindowsTaste + R et «cmd».

Ou bien WindowsTaste +X – puis sélectionnez Terminal (cependant, c'est officiellement le PowerShell)

Quel que soit le chemin que vous empruntez, vous n'avez besoin que de l'ordre suivant:

winget upgrade --allLorsque vous démarrez pour la première fois, demandez-vous encore si vous êtes sûr que vous voulez vraiment exécuter cette application. Cela peut être confirmé par Y ou J. Ensuite, il commence directement avec la mise à jour automatique des applications installées. Confortable sans intervention de l’utilisateur et sans écraser les paramètres de votre programme, Windows met à jour pour vous les applications «obsolètes». En fin de compte, s'il en reste qui doivent réellement être mis à jour manuellement (ce qui peut arriver), le travail principal est au moins terminé.

Si vous exécutez régulièrement cette commande en plus de la mise à jour Windows, vous pouvez certainement être plus sûr qu'aucune ancienne version avec des failles de sécurité possibles sur votre PC ne deviendra un problème.

Clause de non-responsabilité: Comme dans les articles précédents, 100% Il n'y a pas de sécurité, même ces mises à jour et mises à niveau réduiront les chances qu'une faille puisse être exploitée, mais ne l'empêcheront jamais complètement!

En ce sens, je dis: Oeil de bois reste vigilant!

La journalisation et la détection des anomalies aident

Les yeux et les oreilles de votre réseau

Les routeurs et les pare-feu enregistrent une variété d'événements qui peuvent fournir des informations précieuses sur l'activité du réseau. Bien que l'interprétation de ces journaux soit souvent difficile pour les utilisateurs à domicile, un examen occasionnel de certains modèles peut aider à détecter les problèmes à un stade précoce. En outre, il est également possible de découvrir l'un ou l'autre via l'Observateur d'événements Windows. Regardons tout cela un peu plus en détail.

- Ce qu'il faut garder à l'esprit (pour les utilisateurs à domicile):

Signes d'alarme typiques que quelque chose ne va pas comme suit

– Demandes de recherche ou fenêtres contextuelles apparaissant soudainement

– Ventilateurs qui tournent à plein régime bien que rien d'intense en calcul ne tourne sur le PC

– Avertissements «urgents» explosifs

– Fichiers sur le bureau qui disparaissent ou apparaissent d'eux-mêmes

- Ce que les journaux de routeurs peuvent révéler: Les journaux contiennent des informations sur les modifications de configuration, les accès refusés, l'utilisation de mécanismes de sécurité et les anomalies potentielles.

- Tentatives de connexion inattendues: Plusieurs tentatives de connexion échouées à l'interface du routeur peuvent indiquer des attaques par force brute.

- Appareils inconnus dans le WLAN/LAN: La liste des appareils connectés (souvent avec des adresses MAC et des adresses IP) doit être vérifiée régulièrement pour identifier les appareils inconnus ou suspects.

- Partages de ports inexpliqués: Si l'UPnP est activé ou l'a été, les appareils peuvent avoir ouvert des ports à l'insu de l'utilisateur. Il est conseillé de vérifier les partages de ports.

- Trafic de données élevé ou inhabituel: Des pics soudains de trafic réseau en dehors des heures d'utilisation habituelles peuvent indiquer des attaques par déni de service (DoS) ou des activités malveillantes.

- Erreurs du système ou avertissements: Les messages de problèmes matériels, d'erreurs DNS ou de problèmes de connexion peuvent indiquer des vulnérabilités sous-jacentes.

Défis pour les utilisateurs à domicile:

Les routeurs et les journaux de pare-feu sont souvent techniques et difficiles à interpréter. De plus, ils sont rapidement écrasés sur de nombreux appareils grand public, ce qui complique l'analyse à long terme. Les outils professionnels de détection des anomalies utilisés dans les entreprises et leurs réseaux sont généralement impraticables pour les utilisateurs à domicile.

Recommandation de level92: Malgré les difficultés, il est recommandé de vérifier manuellement les journaux régulièrement pour détecter les anomalies, en particulier après des problèmes de réseau inexpliqués ou en cas de suspicion d'accès non autorisé. De nombreux routeurs offrent au moins une vue d'ensemble simple des appareils connectés et des événements de base.

Mieux vaut une automatisation, n'est-ce pas?

Même dans le réseau domestique, vous pouvez utiliser des systèmes qui prennent un tel travail.

Il y a quelques années déjà, sur heise.de bel article qui décrit l'installation et l'installation de systèmes d'alerte et d'évaluation de logiciels open source dans Homelab. Il s'agit: Systèmes SIEM, prononcé : Security Information et Event Management

ELK

Les Modules logiciels pour ELK qui ont été utilisés dans le présent article, Elasticsearch, Logstash et Kibana Aujourd'hui, c'est une belle base et une super projet que Souvent et volontiers utilisé.

Wazuh

Wazuh – Il s’agit d’un système de détection d’intrusion (HIDS) basé sur l’hôte qui fonctionne bien pour les Surveillance des points de terminaison ElasticStack est une plate-forme plus complète pour la gestion et l'analyse des journaux.

Greylog

Il serait également concevable Graylog comme base de gestion centrale pour les journaux du réseau domestique. Si vous avez besoin d'une solution SIEM facile à utiliser et prête à l'emploi, axée sur la gestion des journaux et la recherche rapide, Graylog est la meilleure option.

Il est conseillé d'analyser les exigences spécifiques et, le cas échéant, d'examiner en détail les deux autres solutions avant de prendre une décision. Le plus rapide est Wazuh, ELK reste aussi configurable que possible. Greylog est entre les deux. D'autres encore ⁇

Amélioration continue:

Relever le défi du niveau 92

La sécurité du réseau domestique est un processus continu qui nécessite une attention constante. Atteindre une intimité absolue n'est même pas l'objectif, mais de remettre en question durablement l'idée de sécurité.

Ne le considérez pas comme une tâche ponctuelle, mais comme un effort continu. De nouveaux appareils sont constamment ajoutés, de nouveaux services sont utilisés et de nouvelles menaces apparaissent qui nécessitent une adaptation constante.

La mentalité de «niveau 92» signifie être prêt à accepter les «derniers 10%« de vérifier et d’optimiser sans cesse la sécurité, même si l’effort semble élevé. Cet effort continu distingue un réseau domestique «bien protégé» d’un réseau domestique véritablement «résilien».

Tout investissement dans la sécurité aujourd'hui sera rentable à l'avenir lorsque de nouvelles technologies telles que davantage d'appareils IoT ou des systèmes de maison intelligente plus complexes seront intégrés au réseau. L'entretien proactif du réseau est un investissement dans son propre avenir numérique et dans la tranquillité d'esprit.

TL:DR – Il y a toujours quelque chose à faire!

Le routeur est la base incontestée du réseau domestique, votre espace de vie numérique. Sa configuration minutieuse et son entretien continu ne sont pas seulement une nécessité technique, mais un investissement dans votre souveraineté et votre sécurité numériques. Il en va de même pour d'autres appareils, services et applications. La philosophie du «niveau 92» nous enseigne que le voyage vers une sécurité optimale va au-delà des attitudes de base. Bien que les configurations initiales en soient la base, les véritables améliorations profondes résident dans les détails, souvent négligés par commodité ou par ignorance.

Ces « 10 derniers %« l’effort a le plus grand impact sur la protection de votre réseau.

Des mesures proactives telles que l'application cohérente de la 2FA/MFA, la segmentation stratégique du réseau et l'existence de plans d'urgence robustes sont essentielles pour faire de votre réseau domestique une forteresse numérique. La sécurité n'est pas un sprint ponctuel, mais un marathon qui nécessite un examen continu, une adaptation et un état d'esprit proactif. Relevez le défi de faire de votre réseau domestique un chef-d'œuvre de sécurité et de résilience. C'est une tâche continue, mais qui porte ses fruits dans une vie numérique quotidienne non perturbée et protégée.